Salah satu teknik belajar cara kerja jaringan Internet yang saya lakukan sendiri adalah belajar melihat dengan mata kepala sendiri paket-paket data yang lewat di jaringan dan mempelajari isi paket data tersebut. Dalam bahasa keren-nya adalah menyadap paket data di jaringan.Menyadap disini bukan dalam arti negatif, karena dengan menyadap kita dapat mempelajari cara kerja Internet.

Saya sendiri belajar TCP/IP (Internet) dengan cara ini sejak tahun 1985-1986, hampir setiap hari memperhatikan paket data yang lewat di jaringan dan mempelajarinya dengan membaca berbagai dokumen standard Internet yang dapat di ambil secara gratis di Internet, terutama dari situs Internet Engineering Task Force ietf.org. Dokumen standard ini dikenal dengan istilah Request For Comment (RFC).

Pada hari ini, tersedia cukup banyak software protocol analyzer atau dalam bahasa awam-nya sering di sebut sebagai packet sniffer (pencium paket). Protocol analyzer umumnya berupa software yang dijalankan di sebuah komputer atau sebuah hardware yang khusus. Di kedua konfigurasi alat tersebut, card jaringan / Network Interface Card (NIC) harus di operasikan dalam mode promiscous dimana NIC akan menangkap semua paket yang lewat di jaringan, tidak hanya paket yang ditujukan pada NIC tersebut saja. Hampir semua protocol analyzer akan menampilkan / menginterpretasikan sebagian dari paket tersebut.

Dengan menggunakan packet sniffer ini, maka lima (5) lapisan protokol jaringan komputer yang biasanya digambarkan sebagai kotak-kotak akan menjadi lebih hidup, karena kita dapat melihat isi dari lapisan protokol jaringan tersebut.

Cukup banyak software paket sniffer yang gratis / murah yang dapat beroperasi di Linux maupun di Windows. Salah satu yang paling populer adalah wireshark. Wireshark tersedia untuk Linux maupun Windows. Bagi anda yang lebih suka tampilan text, dapat mencoba tcpdump, di Windows di kenal dengan nama windump.

Packet Sniffer di Linux/Unix

Packet Sniffer berbasis Linux / Unix perlu menggunakan libpcap dari tcpdump.org, yang harus di install sebelum menginstalasi program sniffer di Linux. Di berbagai distro Linux, umumnya libcap akan secara standard / default terinstall, jadi kita tidak perlu pusing lagi dengan hal tersebut. Adapun software sniffer di Linux antara lain adalah:

wireshark dari wireshark.org merupakan salah satu aplikasi packet sniffer terbaik.

tcpdump dari tcpdump.org sebuah command-line packet sniffer. Tcpdump biasanya tersedia sebagai standard di berbagai distribusi.

Packet Sniffer di Windows

tcpdump dari tcpdump.org sebuah command-line packet sniffer. Tcpdump biasanya tersedia sebagai standard di berbagai distribusi.

Packet Sniffer di Windows

Packet sniffer berbasis Windows biasanya perlu menggunakan WinPcap dari winpcap.org yang perlu di install sebelum menginstall program packet sniffer. Ada beberapa program packet sniffer di Windows, antara lain adalah:

Wireshark dari wireshark.org merupakan salah satu aplikasi packet sniffer terbaik.

WinDump dari winpcap.org sebuah command line packet sniffer di DOS.

Berbagai tool yang berbasis WinPcap dapat dilihat winpcap.org di bagian misc links.

Instalasi Wireshark

WinDump dari winpcap.org sebuah command line packet sniffer di DOS.

Berbagai tool yang berbasis WinPcap dapat dilihat winpcap.org di bagian misc links.

Instalasi Wireshark

Selanjutnya akan di jelaskan teknik sniffing menggunakan Wireshark. Instalasi Wireshark relatif sederhana di Linux yang berbasis Ubuntu / Debian, dengan menggunakan perintah "apt install wireshark" atau "apt-get install wireshark"

Sementara instalasi di Windows seharusnya juga tidak terlalu sulit dengan .exe yang tersedia.

Di Linux, Wireshark dapat di operasikan melalui beberapa cara baik melalui interface grafis GUI maupun terminal CLI. Untuk memperoleh hasil maksimal, pastikan anda menjalankannya sebagai root, misalnya melalui CLI cukup mengetik perintah "wireshark". Biasanya akan keluar peringatan yang bunyinya "Running as user "root" and group "root". This could be dangerous." Kita dapat mengabaikan peringatan tersebut dan melanjutkan menjalankan wireshark.

Mengoperasikan Wireshark

Tampilan awal Wireshark relatif sederhana. Bagi anda yang masih pemula dalam melakukan sniffing, hanya dua (2) tombol / menu yang penting yang sering digunakan, yaitu (1) Capture dan (2) Analyze.

Tekan tombol Capture untuk memulai proses Capture (menangkap) paket yang lewat di jaringan. Ada beberapa sub menu dari tombol Capture, seperti, memilih Interface yang ingin di monitor, start proses capture dll.

Pada menu Capture Interfaces kita dapat melihat semua interface yang ada di computer yang kita gunakan. Kita dapat memilih interface mana yang ingin dilakukan capture paket yang lewat. Pada Linux yang konvensional biasanya interface yang digunakan adalah eth0 atau wlan0.Tekan tombol Start untuk mulai melakukan sniffing.

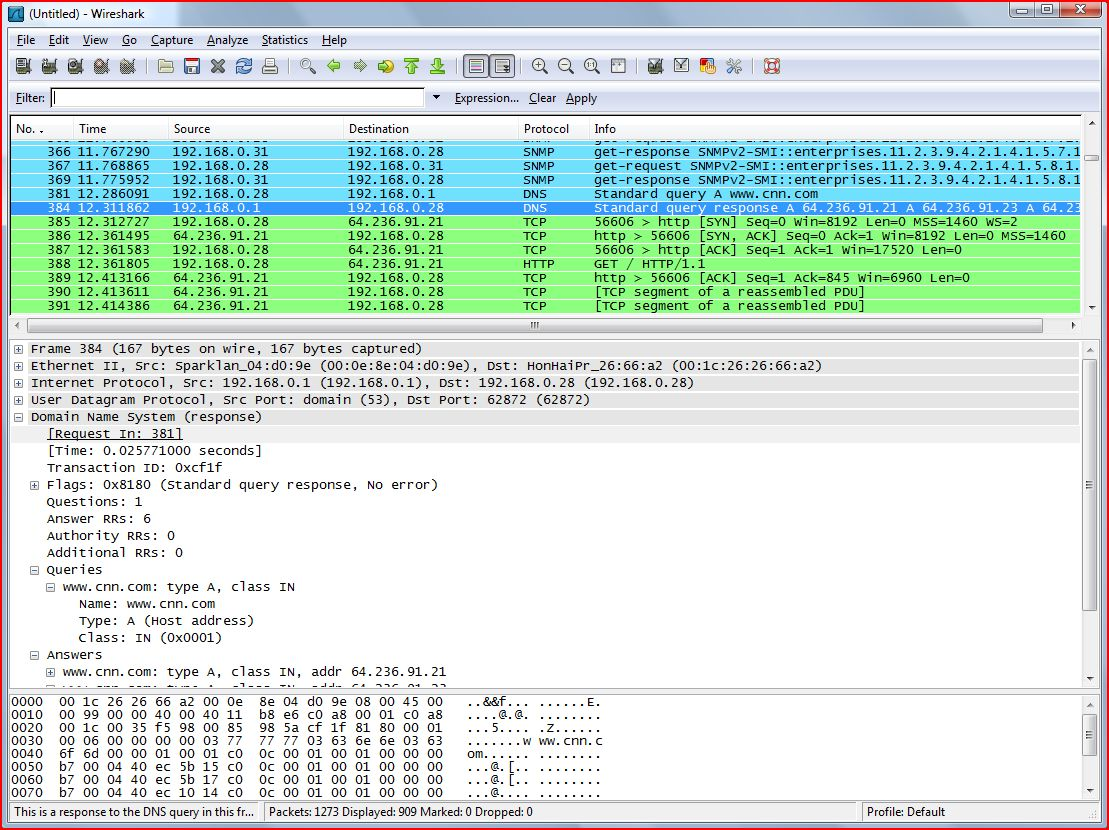

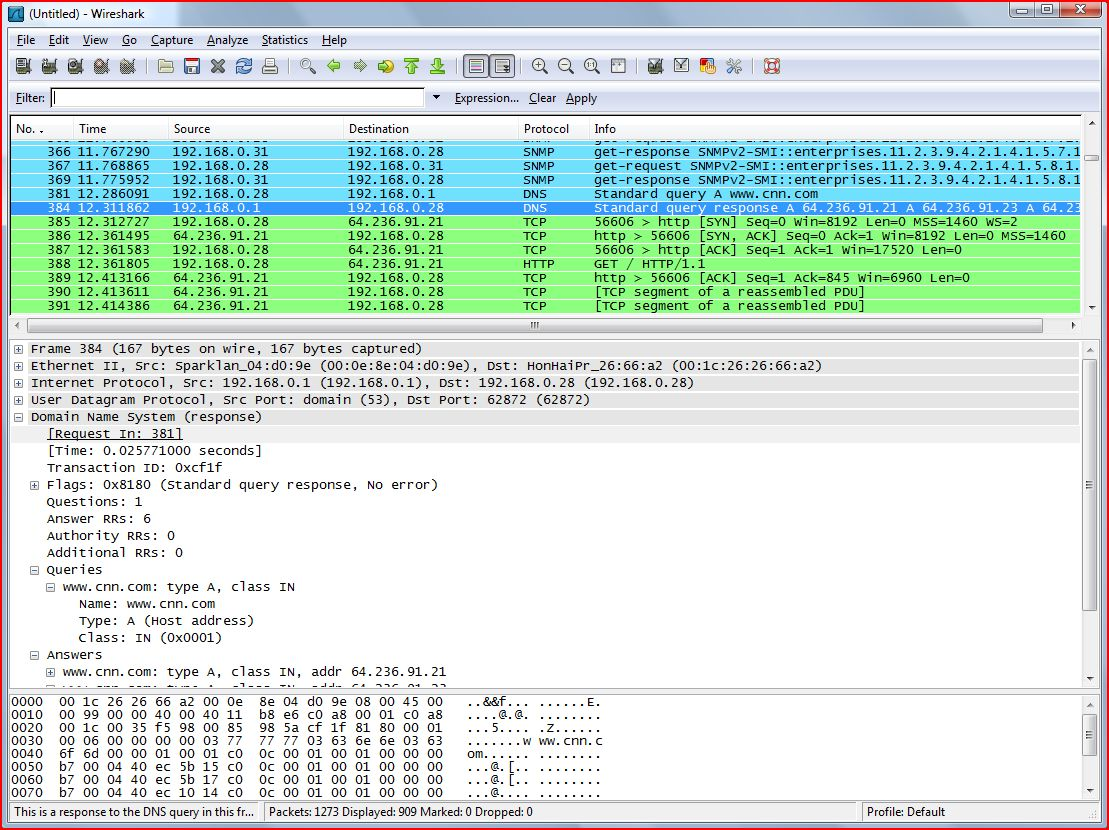

Pada gambar di perlihatkan tampilan Wireshark saat menangkap paket yang lewat di jaringan. Tombol “Stop” berwarna merah dapat kita tekan jika di rasakan cukup banyak paket yang sudah di tangkap. Secara umum tampilan wireshark di bagi tiga (3) bagian ke bawah.

Bagian 1, paling atas, memperlihat daftar paket yang di tangkap sesuai dengan waktu di tangkapnya. Detail informasi yang ditampilkan adalah waktu relatif (dari waktu mulai wireshark di aktifkan), IP source (pengirim paket), IP destination (tujuan paket), protokol yang digunakan, panjang paket, dan informasi tentang paket secara umum.

Bagian 2, bagian tengah, dalam bahasa sederhana sebetulnya menampilkan jumlah dan detail lapisan protokol yang ada dalam paket tersebut. Pada gambar di perlihatkan ada lima (5) lapisan protokol dalam paket tersebut. Hanya saja penampilannya di balik, dari paling atas ke bawah adalah, lapisan fisik, data link, network, transport dan aplikasi. Dalam hal ini protokol aplikasi yang digunakan adalah Hypertext Transfer Protocol (HTTP). Kita dapat meng-klik masing-masing lapisan untuk melihat lebih detail. Jelas disini bahwa lapisan protokol tidak berbentuk kotak-kotak seperti dalam teori, tapi bisa kita lihat isinya.

Bagian 3, bagi mereka yang ingin melihat isi paket dalam format hexadesimal dan ASCII dapat di evaluasi dengan melihat isi bagian 3 ini.

Bagian 2, bagian tengah, dalam bahasa sederhana sebetulnya menampilkan jumlah dan detail lapisan protokol yang ada dalam paket tersebut. Pada gambar di perlihatkan ada lima (5) lapisan protokol dalam paket tersebut. Hanya saja penampilannya di balik, dari paling atas ke bawah adalah, lapisan fisik, data link, network, transport dan aplikasi. Dalam hal ini protokol aplikasi yang digunakan adalah Hypertext Transfer Protocol (HTTP). Kita dapat meng-klik masing-masing lapisan untuk melihat lebih detail. Jelas disini bahwa lapisan protokol tidak berbentuk kotak-kotak seperti dalam teori, tapi bisa kita lihat isinya.

Bagian 3, bagi mereka yang ingin melihat isi paket dalam format hexadesimal dan ASCII dapat di evaluasi dengan melihat isi bagian 3 ini.

No comments:

Post a Comment